Hallo,

ich bastele hier gerade an etwas, dass zugegebenermaßen an ziemlich jeder Empfehlung vorbei geht mit eigenem LAN (untagged VLAN), Freifunk Mesh (VLAN 142), und Freifunk Client (VLAN 42) Netz in einem geswitchten Ethernet. Mein Problem ist, dass offenbar BATADV und zumindest die ARP Request aus dem Freifunk Client Netz auch untagged übertragen werden und somit auch nochmal über mein privates WLAN wandern. Vielleicht hat ja jemand eine Idee, basierend auf den Informationen unten.

Ich habe schon versucht mit tcpdump und Zählern versucht herauszufinden wo das Problem liegt, aber kam nicht weiter. Außerdem kann ich in die Switch Chips nicht hinein sehen.

Falls ihr so nicht weiterkommt aber helfen möchtet, kann ich auch gerne mal ins RZL o.ä. kommen und wird sehen Remote drauf.

Danke und Gruß

Torsten

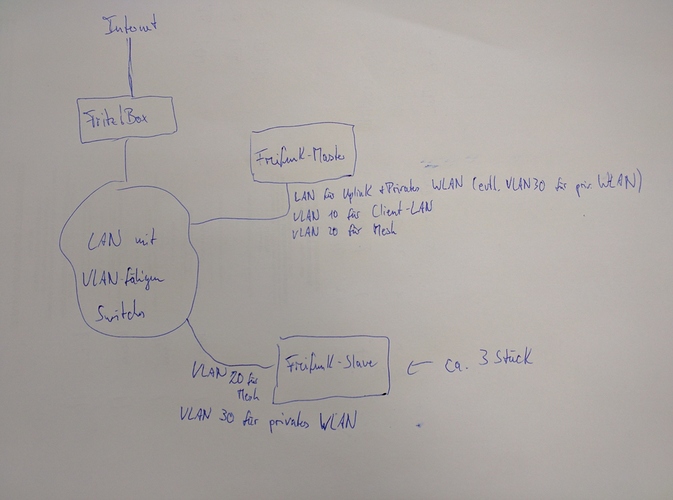

Kurz zum Aufbau:

FritzBox 6490 (Unity Media) (Privat WLAN AP, SIP "Gateway")

I- FritzBox 7490 (Bridge Mode, war mal T-DSL, jetzt nur noch VOIP -> ISDN und DECT, sowie Privat WLAN AP)

I- FritzBox 7390 (Freetz, Bridge Mode, ISDN->Analog für Fax, sowie Privat WLAN AP, DECT Repeater)

I- Drucker

I- TL-WR1043ND (Freifunk, sowie Privat WLAN AP)

I- Workstation

I- Manchmal Notebooks, Pad über Kabel

I- TL-WR841N (Freifunk, sowie Privat WLAN AP)

I- Smart TV

I- Manchmal Notebook, Pad über Kabel

Die Bridge auf TL-WR1043ND sieht folgendermaßen aus:

bridge name bridge id STP enabled interfaces

br-client 7fff.c46e1fa11d8a yes eth0.42 eth1.42 bat0 client0

br-wan 7fff.c66f1fa11d8a yes eth0.1 eth1.1 PrivatWLAN

“batctl if” liefert auf TL-WR1043ND:

eth1.142: active

eth0.142: active

mesh-vpn: active

ibss0.142: active

Auf TL-WR841N sieht die Bridge so aus:

bridge name bridge id STP enabled interfaces

br-client 7fff.e894f629fabe yes eth0.42 eth1.42 bat0 client0

br-wan 7fff.ea95f629fabe yes eth0.1 eth1 ZinnUndKnodt

“batctl if” liefert auf TL-WR841N:

eth1.142: active

mesh-vpn: active

mesh0: active

swconfig auf TL-WR841N:

Global attributes:

enable_vlan: 1

Port 0:

pvid: 0

link: port:0 link:up speed:1000baseT full-duplex txflow rxflow

Port 1:

pvid: 1

link: port:1 link:down

Port 2:

pvid: 1

link: port:2 link:down

Port 3:

pvid: 1

link: port:3 link:down

Port 4:

pvid: 1

link: port:4 link:down

VLAN 0:

vid: 0

ports: 0t

VLAN 1:

vid: 1

ports: 0t 1 2 3 4

VLAN 2:

vid: 42

ports: 0t

VLAN 3:

vid: 142

ports: 0t

swconfig auf TL-WR1043ND:

Global attributes:

enable_vlan: 1

enable_mirror_rx: 0

enable_mirror_tx: 0

mirror_monitor_port: 0

mirror_source_port: 0

arl_table: address resolution table

Port 0:

enable_eee: ???

pvid: 0

link: port:0 link:up speed:1000baseT full-duplex txflow rxflow

Port 1:

enable_eee: 0

pvid: 1

link: port:1 link:down

Port 2:

enable_eee: 0

pvid: 1

link: port:2 link:down

Port 3:

enable_eee: 0

pvid: 1

link: port:3 link:down

Port 4:

enable_eee: 0

pvid: 1

link: port:4 link:up speed:1000baseT full-duplex txflow rxflow eee100 eee1000 auto

Port 5:

enable_eee: 0

pvid: 1

link: port:5 link:up speed:1000baseT full-duplex txflow rxflow auto

Port 6:

enable_eee: ???

pvid: 0

link: port:6 link:up speed:1000baseT full-duplex txflow rxflow

VLAN 1:

vid: 1

ports: 1 2 3 4 5 6t

VLAN 2:

vid: 42

ports: 0t 1t 2t 3t 4t 5t

VLAN 3:

vid: 142

ports: 0t 1t 2t 3t 4t 5t